آخرین پست ما در اینستاگرام

راهنمای خرید آنتی ویروس

ویروس باجگیر « نمسیس Nemesis »

نویسنده: علی عارفی

نوشته شده در: ۲۹ دی ۱۳۹۵ | به روزرسانی در: ۵ دی ۱۳۹۶

به تازگی (از ۸ روز پیش) ویروس باجگیر جدیدی به نام « نِمِسیس Nemesis » کشف شده است که متخصصان بازهم آنرا در رده « بد افزارها malware » و خانواده « باجگیرها ransomware » قرار میدهند. به نظرم از نوع کریسیس و مشتقات آن نظیرshade ، xtbl ، wallet و Dharma می باشد ولی هنوز کسی به جز بنده نظری نداشته است. از آنجایی که این ویروس شبیه موارد بالا در بیشتر موارد به سرورها (دارای سیستم ویندوز سرور) حمله میکند و خود را از طریق برنامه remote desktop manager که در ایران از کرک شده آن زیاد استفاده میکنند به سرور میرساند، احتمالاً نظر بنده صحیح میباشد. در ضمن آدرس ایمیل اعلامی باجگیر شامل @india.com هست که در موارد بالا هم آدرس ایمیل هم همینطور بوده است. متاسفانه خود این ویروس هنوز شناخته شده نیست چه برسد به رمزگشای آن، بنابراین در حال حاضر هیچ رمزگشایی برای آن وجود ندارد. از همه بدتر مبلغ فوق العاده بالای باج است که معمولاً ۳۰ تا ۴۰ میلیون تومان (به بیت کوین) اعلام میشود. علی رغم میل بنده یکی از مراجعان این مبلغ را بابت رمزگشایی اطلاعات مهم خود پرداخت نمود والبته تمامی فایلها به حالت اولیه بازگشتهاند.

از آنجایی که یکی از اهداف این نوع ویروسها از کار انداختن برنامه SQL Server و رمزنگاری کردن فایلهای mdf. و ldf. به قصد باجگیری است، اکیداً توصیه میکنیم هر روز از فایلهای مهم حسابداری خود روی DVD پشتیبان بگیرید.

هشدار مهم

در صورت آلوده شدن به این ویروس از وصل کردن هرگونه حافظه فلش و هارد دیسک اکسترنال به کامپیوتر آلوده خودداری نمایید. این ویروس در عرض مدت کمی تمام فایلهای آنها را رمز می کند و خود را در آن کپی می نماید، و وصل کردن حافظه های فلش و هارددیسک های اکسترنال به دیگر کامپیوترها باعث آلوده شدن و رمز شدن آنها هم خواهد شد.

هشدار مهم ۲

این ویروس توانایی از کار انداختن تمامی آنتی ویروس ها را دارد بنابراین تا دیر نشده است از اطلاعات خود را روی CD یا DVD پشتیبان بگیرید و فقط به داشتن آنتی ویروس اکتفاء نکنید.

هشدار مهم ۳

هدف اصلی این ویروس ویندوزهای سروری نظیر Windows server 2003, 2005, 2008 ,2012, 2016 می باشد تا با آلوده کردن و رمز کردن اطلاعات آنها که از بقیه کامپیوترها مهم تر هستند باج بیشتری بگیرد. سیستم عامل همه موارد مراجعه شده به بنده ویندوز سرور ی بوده است.

هشدار مهم ۴

این ویروس در کامپیوترهای معمولی شبکه خود را پنهان نگه میدارد و با وصل شدن یک کاربر به سرور از طریق ریموت دسکتاپ خود را به آن میرساند و آنرا آلوده می کند. پس به هیچ عنوان از Remote Desktop یا برنامه RDP Remote Desktop Manager استفاده ننمایید، مخصوصاً با نوع کاربری Administrator.

نحوه نفوذ

این نوع ویروس ها معمولاً به چهار شکل وارد کامپیوتر قربانی میشوند:

۱- از طریق پیوست ایمیل (فایل ضمیمه ایمیل) هرزنامهها، ایمیلهای تبلیغاتی و ایمیلهای ناشناس (از همه مهمتر است): معمولاً javascript و بصورت پنهان در فایلهای word و excel ، pdf ، rar ، zip ، txt و …

۲- بازدید سایت آلوده یا هدایت شدن به سایت آلوده کننده: از لینک داخل هرزنامهها، ایمیلهای تبلیغاتی و ایمیلهای ناشناس و مراجعه به سایتهای مختلف و جستجوی بدون دقت در وب

۳- دانلود برنامههای کرک شده (کنار فایلهای رایگان قرار گرفتن): ویروس خود را در setup برنامه های رایگان قرار میدهد، وقتی قربانی در اینترنت برنامه دلخواه خود را جستجو و دانلود میکند، ویروس را هم وارد کامپیوتر خود میکند. در موقع نصب هم اجازه لازم برای نصب برنامه را میدهد و ویروس خود را اجرا میکند.

۴- ریموت دسکتاپ به ویندوزهای سرور: متاسفانه تمام موارد مراجعه شده به بنده، ویندوزهای سروری بوده اند و همگی مرتباً از طریق ریموت دسکتاپ به سرور وارد می شدند. یکی از شایعترین برنامه های ریموت دسکتاپ RDP یا همان Remote Desktop Manager میباشد که نسخه کرک شده آن در ایران بسیار استفاده میشود. متاسفانه ۹۹ درصد موارد آلودگی ویندوزهای سرور که به بنده مراجعه شده، همگی از این برنامه استفاده مینمودند بنابراین این برنامه میتواند یکی از راههای آلودگی باشد.

نحوه خرابکاری

به محض اجرا شدن تمامی پروسسهای مربوط به امنیت ویندوز و آنتی ویروس ها را از کار میاندازد تا بعداً خللی در کارش پیش نیاورند. سپس تمامی برنامه های پشتیبان گیری اتوماتیک نظیر shadow backup و file history را از کار میاندازد و پشتیبان های گرفته شده را پاک میکند.

این ویروس با استفاده از رمزنگاری AES-256 ، تمام فایلهای کامپیوتر قربانی را رمز و غیرقابل استفاده میکنند. کلید اختصاصی در سرور باجگیر ذخیره میگردد و بعد از پرداخت باج به قربانی داده میشود.

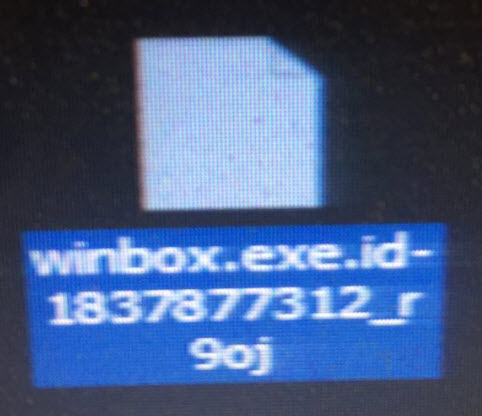

معمولاً نام فایلها را به صورت زیر تغییر میدهد که اعداد بخش id برای هر کامپیوتر متفاوت است و ۴ حرف آخر نیز شامل حروف و اعداد درهم میباشد:

filename. id-0123456789_r9oj

filename. id-0123456789_v8dp

این ویروس از رمزنگاری AES-256 استفاده کرده و تمام فایلهای کامپیوتر قربانی را رمز و غیرقابل استفاده میکنند. کلید اختصاصی که id آن با id کامپیوتر قربانی یکی است در سرور سازنده ذخیره میگردد و بعد از پرداخت باج به قربانی داده میشود.

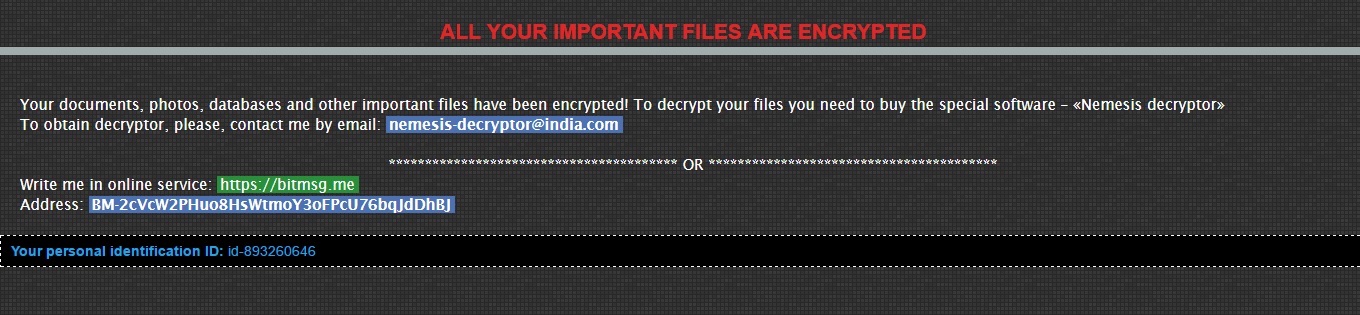

متن باجگیری

متن باجگیری بصورت زیر میباشد که ضمن اعلام رمزنگاری شدن فایلها از شما خواسته میشود با ایمیل nemesis-decryptor@india.com با باجگیر تماس بگیرید یا با ساخت حساب در سایت https://bitmsg.me از طریق سیستم پیام رسانی غیر قابل ردیابی و آی دی اعلام شده به با ایشان در تماس باشید.

شناسایی ویروس قبل از خرابکاری

اگر سیستم شما بطور ناگهانی و غیرمعمول درصد زیادی از توان CPU را بکار میگیرد و فن خنک کننده کامپیوتر شما با سرعت بالایی کار میکند یا صدای فن خنک کننده CPU بیش از اندازه است، ممکن است در حال آلوده شدن به این ویروس باشید و اطلاعات شما در حال رمز شدن با این ویروس است.

اگر حجم فضای هارد دیسک شما بطور غیر منتظرهایی پر نشان داده میشود یا در حال پر شدن است و شما مطمئن هستید که نباید اینطوری باشد، باز هم ممکن است در حال آلوده شدن به این ویروس باشید و اطلاعات شما در حال رمز شدن با این ویروس است، این ویروس ابتدا فایلهای کامپیوتر را کپی میکند و سپس آنها را رمز میکند سپس فایلهای قدیمی را پاک میکند، بنابراین پر شدن غیر منتظره هارددیسک نشانه آلوده شدن به این ویروس است.

در دو حالت بالا شما با خاموش کردن سیستم خود و کمک یک متخصص میتوانید بخش زیادی از فایلهای خود را نجات دهید. معمولاً یک متخصص با متصل کردن هارددیسک شما به کامپیوتر خود تا جایی که بتواند فایلهای شما را نجات میدهد. متوجه باشید نباید حافظه های فلش یا هارد دیسک اکسترنال خود را با کامپیوتر آلوده وصل کنید چون آنها براحتی آلوده این ویروس میشوند.

راه حل

متاسفانه در حال حاضر هیچ راهی جز پرداخت مبلغ باج برای بازگردان اطلاعات فایلهای دستکاری و رمز شده به حالت اولیه وجود ندارد، و بدتر اینکه مبلغ باج خیلی زیاد است. البته بنده یک بار برای دیگران باج را پرداخت کردهام و فایل رمزگشا و کلیدها را دارم ولی فقط برای همون کامپیوترهای قبلی قابل استفاده هستند. بهر حال در صورت نیاز به این فایل رمزگشا و کلیدهای آن لطفا به آدرس ali.arefi@antivirus.ir ایمیلی با عنوان «help for «Nemesis بفرستید تا آنها را برایتان ارسال نمایم، شاید برای شما کارساز باشد. توجه کنید حتماً بخش spam یا junk حساب ایمیل خود را چک کنید، چون ممکن است جواب ارسالی بنده در آنها قرار گیرد.

درصورت پیدا شدن راه معتبر و امتحان شده، حتما در همین جا آنرا به اطلاع شما خواهم رساند.

نتیجه گیری

بطور کلی بهترین روش در امان بودن از ویروسها، پیشگیری از آنها است، بنابراین لازم است حتماً به یک آنتیویروس اورجینال با دیتابیس بروز مجهز باشید و حتماً از جدیدترین نسخه آن استفاده نمایید. از بازکردن ایمیلهای تبلیغاتی یا ایمیلهای با آدرس ناآشنا بپرهیزید. درضمن باید خطرهای ناشی از فعال بودن ماکروها را در مجموعه برنامههای آفیس، نظیر ورد و اکسل خوب بشناسید، چرا که تنها با باز کردن یک فایل word ممکن است علاوه بر از بین رفتن تمام اطلاعات خود، اطلاعات دیگر کامپیوترهای متصل به شبکه را نیز از بین ببرید. متأسفانه در حال حاضر به غیر از داشتن نسخه پشتیبان از اطلاعات، هیچ راهی برای بازگرداندن اطلاعات وجود ندارد. بعنوان کارشناس ارشد علوم کامپیوتر به شما توصیه میکنم حتماً از اطلاعات خود روی DVD پشتیبان بگیرید تا درصورت آلوده شدن به ویروس لاکی اولاً بتوانید فایلهای خود را بازیابی نمایید و دوماً تیم مرجع آنتی ویروس ایران امکان مقایسه حداقل یک فایل سالم و فایل آلوده معادل آنرا داشته باشد تا بر اساس مقایسه آنها امکان شکستن رمز AES داشته باشد.

از شما تقاضا دارم به تمامی اعضای خانواده، دوستان و آشنایان خود در مورد این ویروس اطلاع رسانی مناسب بفرمایید.

علی عارفی

انتشار این مطلب با ذکر نام «مرجع آنتی ویروس ایران» و آدرس« antivirus.ir » به عنوان منبع بلامانع می باشد.

نظرات کاربران